Temps de lecture estimé : 8 minutes

À retenir

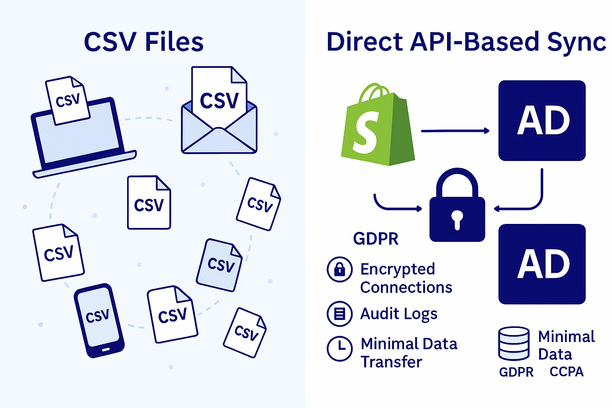

- Les CSV exportés de segments clients se multiplient vite sur les appareils et dans les boîtes mail, créant des copies non tracées et un risque majeur pour la confidentialité et la sécurité.

- Le RGPD, le CCPA/CPRA et des lois similaires sont plus difficiles à respecter lorsque les données personnelles se retrouvent dans des fichiers hors des systèmes gouvernés.

- Des synchronisations directes via API préservent la vitesse du marketing tout en maintenant auditabilité, minimisation et contrôle des accès.

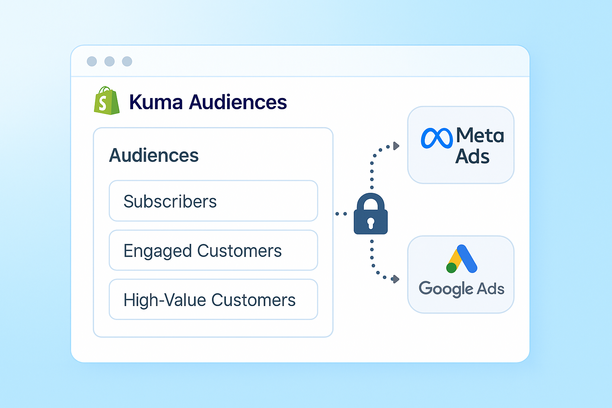

- Les marchands Shopify peuvent garder les segments dans Shopify et les synchroniser vers les plateformes publicitaires sans fichiers grâce à Kuma Audiences.

- Des contrôles simples , minimisation, permissions, rétention et formation , réduisent immédiatement et fortement le risque.

Table des matières

- Pourquoi les workflows d’audience basés sur des CSV créent un risque caché

- La réalité de la conformité : RGPD, CCPA et droits des personnes

- Le contexte Shopify : quand la rapidité rime avec risque

- Passer des CSV risqués à des workflows plus sûrs

- Comment Kuma Audiences aide les marchands Shopify

- Bonnes pratiques concrètes à mettre en place dès maintenant

- En résumé

- Appel à l’action

- FAQ – Tout ce qu’il faut savoir sur l’export d’audiences

Pourquoi les workflows d’audience basés sur des CSV créent un risque caché

Si vous travaillez en ecommerce ou en growth, exporter des segments pour construire des audiences sur des plateformes externes est courant. Le chemin le plus rapide vers Meta Ads ou Google Ads ressemble souvent à ceci : télécharger un CSV d’acheteurs ou d’abonnés à la newsletter, nettoyer le fichier, puis le téléverser. Ça fonctionne. Mais cela introduit discrètement l’un des plus grands risques de confidentialité et de sécurité dans votre stack marketing, car un CSV sur votre ordinateur peut contenir tous vos clients et leurs données personnelles.

Dès que vous exportez un CSV, les données commencent à se multiplier. Il reste dans votre dossier de téléchargements. Il est joint à un e‑mail. Il est sauvegardé sur un drive d’équipe. Un collègue le copie sur son bureau. Un autre le transfère. Rien de tout cela n’est inhabituel , et c’est bien le problème. Une fois que les données personnelles quittent un système contrôlé, vous perdez l’auditabilité, le versioning et la capacité d’appliquer des politiques d’accès. Les équipes sécurité appellent cela la prolifération des données.

Pourquoi c’est important :

- Plus de piste d’audit une fois le fichier hors de votre système central. Dans une base de données ou une plateforme client, vous pouvez journaliser qui a vu ou modifié un enregistrement. Avec un CSV dans un e‑mail ou sur un laptop, généralement non. Cela crée des angles morts pour la gestion d’incidents et complique les rapports de conformité.

- Le risque des terminaux devient un risque pour les données. Les ordinateurs portables se perdent, se font voler ou sont compromis. Si un appareil contenant des CSV d’audiences est touché par un malware ou un accès non autorisé, chaque client présent dans ce fichier peut être exposé. Des articles sur des incidents de sécurité liés à des tiers dans l’écosystème Shopify montrent à quelle vitesse des jetons d’accès, identifiants ou fichiers peuvent devenir un point d’appui pour des attaquants, avec un impact potentiel sur les données clients et les comptes publicitaires.

- L’erreur humaine est inévitable. Envoyer un fichier au mauvais destinataire, le stocker dans un dossier partagé ouvert ou le copier dans un drive personnel sont des erreurs courantes aux conséquences disproportionnées. Les processus basés sur des fichiers reposent sur l’exécution parfaite de personnes occupées. Ce n’est pas réaliste.

- Le texte brut ne pardonne pas. Les CSV ne sont pas chiffrés par défaut, se dupliquent facilement et peuvent être modifiés sans contrôle d’intégrité. Si vous devez prouver si des données ont été consultées ou altérées, un CSV offre peu de leviers.

- La minimisation des données est rarement appliquée. La plupart des exports embarquent bien plus de champs que le strict nécessaire pour le matching publicitaire. Cela augmente le rayon d’impact en cas de problème et vous met à l’encontre des principes de minimisation.

Rien de tout cela n’est théorique. Des chercheurs en sécurité et des journalistes ont documenté comment des failles dans les outils périphériques peuvent exposer des données sensibles ou des jetons à grande échelle, en particulier dans des écosystèmes qui reposent sur de vastes réseaux d’applications tierces. L’opacité de l’App Store Shopify a été pointée comme un défi structurel pour les marchands, qui doivent évaluer la posture de sécurité des apps qu’ils installent souvent sans visibilité complète sur la manière dont les données sont traitées en coulisses.

La réalité de la conformité : RGPD, CCPA et droits des personnes

Si vous traitez des données personnelles de clients dans l’UE, au Royaume‑Uni, en Californie ou ailleurs, l’enjeu réglementaire est élevé. Le RGPD fixe des exigences strictes sur la licéité du traitement, la limitation des finalités, la minimisation des données, la limitation de la conservation, la sécurité et la responsabilisation. Il confère aussi aux individus des droits d’accès, de rectification et d’effacement. Honorer ces obligations devient bien plus difficile lorsque des données personnelles sont dispersées dans des CSV sur des machines locales ou des drives partagés.

Quelques implications à garder en tête :

- Droit à l’effacement et droit d’accès. En vertu du RGPD, les personnes peuvent vous demander de supprimer leurs données ou d’en fournir une copie, de façon complète et dans des délais précis. Si leurs données existent dans de multiples CSV non tracés, il n’y a pas de moyen pratique de localiser et supprimer chaque copie. Des conseils sur l’opérationnalisation de ces droits sont fournis par la documentation conformité de Microsoft pour le RGPD en entreprise et par l’Information Commissioner’s Office (ICO) du Royaume‑Uni.

- Minimisation des données et limitation des finalités. Exporter tous les attributs alors que seul l’e‑mail est nécessaire pour le matching va à l’encontre de la minimisation. Les régulateurs attendent que vous ne collectiez et ne traitiez que ce qui est nécessaire pour une finalité précise.

- Notification de violation. Le RGPD impose souvent de notifier l’autorité de contrôle dans les 72 heures après avoir pris connaissance d’une violation de données personnelles. Si vous ne pouvez pas déterminer quelles copies de CSV existaient ou où elles étaient stockées, cerner l’incident et notifier les personnes concernées relève de la conjecture.

- Sanctions importantes. Les amendes RGPD peuvent atteindre 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial, le montant le plus élevé étant retenu, comme l’indique l’ICO du Royaume‑Uni.

- Obligations CCPA et CPRA. En Californie, les consommateurs disposent de droits de connaissance, d’accès et de suppression des informations personnelles, ainsi que de limitation de l’usage des informations personnelles sensibles. Le Procureur général de Californie détaille les obligations des entreprises et leur application. Les workflows basés sur des fichiers compliquent votre capacité à honorer ces droits de façon cohérente.

Ces exigences ne sont pas facultatives et ne deviennent pas plus simples. La privacy by design est désormais la norme. Si votre stratégie IA ou vos plans de conseil reposent sur la donnée first‑party, régulateurs et clients attendront une gouvernance solide sur la manière dont ces données circulent entre les systèmes.

Le contexte Shopify : quand la rapidité rime avec risque

Shopify offre aux marchands de puissants outils pour créer et gérer des segments clients. La plateforme s’appuie aussi sur un vaste écosystème d’apps qui étendent ce que vous pouvez faire avec ces segments. Cette combinaison est un atout compétitif, mais elle crée également une surface de risque complexe.

Les exigences de confidentialité pour les développeurs de Shopify sont claires : les apps ne doivent demander que le minimum de données nécessaire et doivent protéger les informations personnelles de bout en bout. En pratique, les marchands se heurtent tout de même à deux réalités :

- L’accès du personnel et des partenaires élargit le cercle de confiance. Chaque capacité d’export, jeu de permissions, drive partagé ou adresse e‑mail qui touche un CSV est un chemin potentiel de fuite.

- L’opacité des applications est réelle. Les marchands ne peuvent généralement pas inspecter comment une app stocke, transmet ou journalise l’accès aux données. Des enquêtes ont montré comment une simple mauvaise configuration ou un schéma peu sûr dans une app peut exposer des données sensibles ou des jetons ouvrant la porte à des abus sur la boutique ou les comptes publicitaires, avec des articles soulignant ces risques. Des critiques plus larges sur la transparence des marketplaces renforcent la nécessité de prudence et de due diligence, notamment les préoccupations autour de l’opacité de l’App Store Shopify.

Cela ne signifie pas qu’il faut arrêter de construire des audiences paid à partir de vos données first‑party. Cela signifie qu’il faut cesser d’exporter et de s’envoyer des CSV pour y parvenir.

Passer des CSV risqués à des workflows plus sûrs

Il existe un meilleur schéma qui préserve la vitesse de vos équipes d’acquisition tout en réduisant drastiquement le risque pour vos équipes juridique et sécurité :

- Conserver les données dans des systèmes gouvernés.

- Les déplacer via des connexions authentifiées et chiffrées plutôt que par fichiers.

- Minimiser les champs partagés au strict nécessaire.

- Maintenir un journal de qui a déplacé quoi, quand et pourquoi.

Concrètement, cela signifie privilégier les intégrations directes et les synchronisations pilotées par API aux exports manuels. En connectant vos systèmes, vous gardez les données hors des terminaux, réduisez le nombre de copies et conservez une meilleure observabilité. C’est aligné avec les principes de privacy by design que des plateformes comme Shopify fixent pour leur écosystème développeurs (privacy by design).

Comment Kuma Audiences aide les marchands Shopify

Si vous êtes sur Shopify et construisez des audiences paid, une solution ciblée peut éliminer le besoin de télécharger un CSV pour ce cas d’usage.

Kuma Audiences est une app Shopify légère conçue pour une mission : prendre les segments natifs Shopify et les envoyer vers des plateformes externes. Aujourd’hui, il s’agit de Meta Ads et Google Ads, avec TikTok Ads et Pinterest Ads sur la feuille de route. Pas de tableurs. Pas de téléchargements. Pas de fichiers qui circulent dans Slack.

Parce que Kuma Audiences ne travaille qu’avec les segments natifs Shopify comme source de vérité, vos définitions d’audience restent dans Shopify. Le rôle de l’app est de synchroniser ces segments vers les plateformes publicitaires que vous utilisez déjà, pour que vos marketeurs aillent vite sans créer de copies de fichiers non gouvernées. Vous pouvez découvrir l’app ici : Kuma Audiences.

Le périmètre compte. Kuma Audiences est une app focalisée. Elle ne remplace pas des suites marketing plus larges et ne prétend pas tout faire. Son objectif est volontairement étroit : vous aider à éviter les CSV pour la construction d’audiences en synchronisant directement les segments Shopify vers les plateformes publicitaires. Cette focalisation en fait une étape simple et concrète vers une manipulation plus sûre des données dans vos workflows paid.

Si vos plans de croissance incluent aussi du ciblage dopé à l’IA ou de l’analytics avancée, ce type d’outil complète votre stratégie IA ou machine learning en gardant une base de données propre et conforme. De bons résultats IA commencent par une bonne gouvernance des données.

Bonnes pratiques concrètes à mettre en place dès maintenant

- Supprimez les exports de fichiers pour les audiences paid autant que possible. Remplacez-les par des connexions directes entre Shopify et les plateformes publicitaires.

- Appliquez la minimisation des données. Si une audience n’a besoin que de l’e‑mail pour le matching, n’exportez ni n’envoyez les noms, numéros de téléphone ou historiques d’achat.

- Verrouillez les permissions. Limitez qui peut exporter des données clients dans Shopify. Appliquez le principe du moindre privilège et revoyez les accès trimestriellement.

- Maîtrisez les terminaux. Imposez le chiffrement du disque, une authentification forte et la gestion des appareils pour toute machine pouvant accéder aux données clients. Interdisez le stockage de CSV sur les bureaux locaux.

- Centralisez le stockage. Si un fichier doit exister temporairement, stockez‑le dans un système sécurisé et contrôlé par des accès, avec journalisation et politiques de rétention , pas dans l’e‑mail ou le chat.

- Définissez des règles de rétention et de suppression. Purgez automatiquement les fichiers de travail et les datasets d’audience après usage. Raccourcissez par défaut les fenêtres de rétention.

- Documentez votre processus DSR. Cartographiez comment localiser et supprimer les données personnelles à travers les systèmes, y compris les fichiers, dans les délais réglementaires. La documentation de Microsoft pour l’entreprise est une bonne référence pour concevoir ces processus.

- Auditez les applications tierces. Demandez leurs flux de données, durées de rétention, posture de chiffrement et engagements de notification en cas d’incident. Les exigences de confidentialité de Shopify pour les apps constituent un socle minimal. Exigez des précisions.

- Formez vos équipes. Assurez‑vous que marketing, agences et prestataires comprennent que s’envoyer des CSV contenant des données personnelles est inacceptable. Fournissez des alternatives claires et validées.

Pour les dirigeants qui façonnent une stratégie IA, ces contrôles ne visent pas seulement à éviter des amendes. Ils sont la base d’une IA digne de confiance. Les modèles et automatisations ne valent que par la gouvernance des données qu’ils touchent. Construire aujourd’hui des flux de données privacy‑first accélérera votre feuille de route IA demain.

En résumé

Exporter des segments pour créer des audiences sur des plateformes externes est une pratique normale de croissance. Stocker ces segments sous forme de CSV sur les ordinateurs des employés et dans les boîtes mail ne l’est pas. Cela accroît la probabilité et la gravité des incidents, sape votre capacité à honorer les droits des personnes et place votre organisation sur une trajectoire de collision avec les régulateurs si quelque chose tourne mal.

La bonne nouvelle, c’est que vous n’avez pas à choisir entre vitesse et sécurité. En passant de workflows basés sur des fichiers à des synchronisations directes et contrôlées, vous conservez l’agilité dont votre équipe d’acquisition a besoin tout en réduisant drastiquement le risque. Dans Shopify, cela signifie garder les segments natifs de la plateforme et utiliser un connecteur simple pour les envoyer aux régies, plutôt que de télécharger et s’envoyer des fichiers.

Kuma Audiences existe précisément pour ce travail ciblé à fort impact. Si vous voulez cesser d’exporter des CSV pour le ciblage publicitaire et commencer à synchroniser dès aujourd’hui vos segments Shopify vers Meta et Google , TikTok et Pinterest arrivent ensuite , jetez‑y un œil.

Appel à l’action

Prêt à dire adieu aux tableurs dans vos workflows d’audience ? Découvrez Kuma Audiences sur l’App Store Shopify ou contactez notre équipe pour aligner vos processus paid media sur les bonnes pratiques de privacy by design. Que vous cherchiez un quick win pour votre prochaine campagne ou un accompagnement en gouvernance des données au service de votre feuille de route IA et analytics, nous sommes là pour vous aider.

FAQ – Tout ce qu’il faut savoir sur l’export d’audiences

Qu’est-ce qui rend risqués les workflows d’audience basés sur des CSV ?

Les fichiers CSV sont en texte brut, faciles à copier et vivent généralement hors des systèmes gouvernés. Une fois exportés, ils prolifèrent sur des laptops, boîtes mail et drives partagés sans piste d’audit, augmentant l’exposition à la perte, au vol ou à une mauvaise distribution et compliquant la conformité.

Comment les intégrations directes réduisent-elles le risque de conformité ?

Les synchronisations directes via API gardent les données dans des connexions authentifiées et chiffrées avec journalisation. Elles favorisent la minimisation des données, réduisent le nombre de copies et rendent les accès et mouvements auditables , des éléments clés pour le RGPD et le CCPA/CPRA.

Puis-je encore honorer les demandes RGPD des personnes si j’utilise des CSV ?

C’est possible mais nettement plus difficile. Des fichiers éparpillés détruisent la visibilité, rendant compliqué le fait de retrouver et supprimer de manière exhaustive toutes les copies des données d’une personne dans les délais réglementaires. Voir la documentation conformité de Microsoft pour le RGPD en entreprise et les recommandations de l’ICO du Royaume‑Uni pour les bonnes pratiques opérationnelles.

Comment Kuma Audiences fonctionne-t-il avec les segments Shopify ?

Kuma Audiences lit les segments natifs Shopify comme source de vérité et les synchronise directement vers des plateformes publicitaires comme Meta Ads et Google Ads (avec TikTok Ads et Pinterest Ads sur la feuille de route). Aucun téléchargement de CSV ni pièce jointe par e‑mail n’est requis.

Quelles données dois-je envoyer aux plateformes publicitaires pour le matching ?

Appliquez une minimisation stricte. Si l’e‑mail suffit pour le matching, évitez d’envoyer noms, numéros de téléphone, adresses ou historique d’achats. Transmettez seulement ce qui est strictement nécessaire à la finalité définie.